TECH

Aumentano le spese delle aziende per proteggersi dagli attacchi informatici

Cybercrime, danni per 500 miliardi di dollari

La spesa globale nel 2013 la cybersecurity è stata intorno ai 70 miliardi di dollari (+16% rispetto al 2012), contro un totale di perdite dirette ed indirette causate dal solo cybercrime stimato in quasi 500 miliardi di dollari (+ 26% rispetto al 2012). Il Rapporto dell'Associazione italiana per la sicurezza informatica analizza i dati di questa guerra sempre più tecnologica.

A titolo esemplificativo, nel corso del 2013 gli attacchi DDoS volumetrici (basati cioè sulla quantità di traffico generato per disabilitare il bersaglio) superiori a 10 Gbps sono cresciuti, rispetto all'anno precedente, del 41,6%, con picchi di oltre 300 Gbps, mentre nei primi due mesi del 2014 sono già stati osservati attacchi superiori ai 400 Gbps.

Questo in un contesto nel quale la spesa globale nel 2013 per prodotti e servizi di Cyber Security è stata stimata da Gartner prossima a 70 miliardi di dollari (+16% rispetto al 2012), contro un totale di perdite dirette ed indirette causate dal solo Cyber Crime che il Ponemon Institute stima in quasi 500 miliardi di dollari (+ 26% rispetto al 2012).

I nuovi fenomeni più interessanti del 2013, che vediamo confermati anche in questi primi mesi del 2014, possono essere sintetizzati come segue:

Si moltiplicano a livello globale gruppi di attaccanti con capacità tecniche sofisticate. Mentre fino a poco tempo fa la maggior parte degli hackers erano occidentali, negli ultimi anni (e nel 2013 in particolare) si è assistito ad una moltiplicazione esponenziale di capacità, anche molto avanzate, tra persone originarie di paesi in via di sviluppo e del terzo mondo.

Cyber Crime ed Hacktivism diventano concetti sempre più sfumati. A differenza del recente passato, quando questo fenomeno rappresentava un'eccezione, dal 2013 sempre più spesso si assiste ad una commistione tra finalità cyber criminali e forme di hacktivism. I due ambiti, originariamente distinti per background, finalità e modalità di azione, sempre più spesso trovano conveniente allearsi per raggiungere i propri obiettivi.

Le grandi organizzazioni vengono sempre più colpite tramite i propri fornitori/outsourcer. Nel 2013 si è assistito all'emergere di una chiara tendenza, per cui gli attaccanti hanno individuato negli outsourcer l'anello più debole da colpire per raggiungere (tipicamente sfruttandone le utenze privilegiate e le connessioni VPN) i loro bersagli primari.

Questo fenomeno, data la propensione degli attaccanti a minimizzare gli sforzi, è destinato a crescere in modo esponenziale, dal momento che spesso questi fornitori sono aziende medio-piccole, con una cultura della sicurezza sensibilmente inferiore a quella dei loro grandi clienti, pur avendo di frequente accessi poco o per nulla presidiati alle loro reti ed infrastrutture.

I Social Network sono ormai il principale veicolo di attività malevole. Ciò che era stato anticipato nei Rapporti precedenti si è realizzato compiutamente nel 2013: i social network, grazie alle loro caratteristiche ed alle modalità "disinvolte" di interazione tra gli utenti, sono utilizzati dagli attaccanti per massimizzare l'effetto delle loro campagne di diffusione di spam, di phishing e di social engineering, con la finalità prevalente di infettare il maggior numero possibile di sistemi, per poterli associare a botnet composte da milioni di macchine, che poi sono utilizzate per generare Bitcoin, compiere attacchi DDoS, inviare spam, rubare identità, etc.

Inoltre, dato che i social network gestiscono i profili (e gli account) di un numero enorme di utenti, sono utilizzati per attività di "scraping" di credenziali e di dati personali su scala planetaria.

Questo include anche le principali piattaforme di messaggistica per smartphone e tablet (che costituiscono la nuova frontiera dei social network), spesso afflitte da importanti vulnerabilità: a titolo di esempio, una popolare piattaforma ha consentito la diffusione non autorizzata di 6 milioni di numeri di telefono appartenenti ai suoi utenti, mentre un'altra consentiva a chiunque di aggirare la cifratura dei messaggi scambiati tra gli utenti e di leggerli in chiaro.

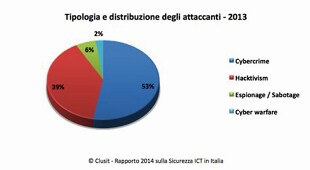

Distribuzione degli attaccanti

Il cybercrime supera ormai stabilmente il 50% del totale (dal 36% del 2011 al 54% del 2012, confermato anche nel 2013 con il 53%), mentre l'hacktivism è in forte crescita (in particolare quello di origine non-occidentale, fenomeno particolarmente preoccupante), passando in percentuale dal 24% del 2011 al 31% del 2012 al 39% del 2013, con un aumento del 22,5% rispetto al 2012.

I casi noti di cyber-spionaggio (escluse le vicende legate al Datagate, che non sono considerate dalle statistiche) sono cresciuti dal 2% del 2012 al 6% del 2013 (con un aumento in termini assoluti degli incidenti riferibili a questo genere di motivazioni pari al 131% rispetto al 2012).

Da notare infine l'assenza (per la prima volta nel 2013) della categoria "Unknown". Gli attaccanti sconosciuti erano ben il 38% nel 2011, ed ancora il 9% nel 2012.

La distribuzione numerica degli attaccanti non dà informazioni significative sull'impatto degli attacchi che hanno compiuto. Per esempio le attività di spionaggio, che risultano essere solo il 6% degli incidenti noti considerati all'interno del campione, hanno causato danni certamente superiori rispetto a quelli causati dagli hacktivist, che pure rappresentano ben il 39% degli attaccanti.

Distribuzione delle vittime

Per quanto riguarda la distribuzione delle vittime, nel 2012 diminuivano leggermente gli attacchi verso enti governativi, partiti politici, forze dell'ordine etc (sempre comunque al primo posto), ma aumentavano quelli contro l’industria dell'informazione e dello spettacolo, i servizi cloud / web 2.0 / social e le istituzioni di ricerca o scolastiche.

Nel 2013 si assiste ad un leggero aumento di attacchi verso il settore governativo (+7,5%) e ad un aumento numericamente consistente (+83%) di attacchi verso il settore Banking/Finance, che passa dal 5% del totale nel 2012 al 9% nel 2013.

Appaiono per la prima volta nel campione attacchi noti contro "infrastrutture critiche" (categoria non presente nelle precedenti edizioni del Rapporto), che si posizionano al 3% del totale (37 attacchi), ed attacchi verso altri due settori, quello "automotive" (principalmente con finalità di spionaggio industriale) e quello delle Ong (principalmente con finalità di spionaggio politico o di hacktivism).

Distribuzione delle tecniche di attacco

Per quanto riguarda la classificazione degli attacchi gravi di pubblico dominio in base alle tecniche utilizzate dagli attaccanti nel 2013 rispetto agli anni precedenti, spiccano l'ulteriore incremento della categoria DDoS, l'aumento di attacchi basati su account cracking (+180% rispetto al 2012) e soprattutto della categoria multiple techniques/APT (Advanced Persistent Threats) + 446% rispetto al 2012.

Va considerata con attenzione la crescita di attacchi complessi realizzati tramite tecniche miste di tipo APT (Advanced Persistent Threat), che passano dal 1% al 6% del totale.

Si confermano sempre molto utilizzate le tecniche di attacco basate su SQL Injection (erano il 37% nel 2012 e sono ancora il 19% nel 2013) e l’utilizzo di malware (tipicamente in connessione con attività di phishing o con attacchi realizzati infettando siti web), per quanto complessivamente queste categorie siano in flessione.

Metodologia

Il Rapporto Clusit 2014 (Associazione nazionale per la sicurezza informatica - Dipartimento di Informatica dell'università degli studi di Milano) ha analizzato gli eventi ed incidenti informatici più significativi degli ultimi dodici mesi avvenuti a livello globale e italiano. Lo studio classifica e analizza un campione di oltre 2.800 incidenti noti avvenuti nel mondo ed in Italia negli ultimi 36 mesi (dal gennaio 2011 al dicembre 2013), selezionati tra quelli che hanno avuto un impatto particolarmente significativo per le vittime in termini di perdite economiche, di reputazione, o di diffusione di dati sensibili (personali e non). Dei 2.804 attacchi gravi di pubblico dominio del campione, nel 2013 ne sono stati classificati ed analizzati 1.152 (il 41% del totale), con un incremento del 245% rispetto al 2011.

L'apporto di Fastweb

Per quanta riguarda la situazione italiana, nel Rapporto Clusit 2014 sono stati individuati, classificati come gravi ed analizzati 35 attacchi di dominio pubblico contro bersagli italiani, che rappresentano un mero 3% del campione complessivo del 2013.

Appare piuttosto improbabile, rilevano gli esperti, che il numero di attacchi gravi nel nostro Paese sia stato così basso, soprattutto se confrontiamo tale cifra con quelle note per altri paesi occidentali, il che ci porta a supporre che tale cifra incongrua sia dovuta alla cronica mancanza di informazioni pubbliche in merito.

In base agli incidenti noti nel nostro Paese sembrerebbe che gli attacchi siano stati prevalentemente causati da azioni di Hacktivism (83%), a fronte di una quota di attacchi noti realizzati dal cybercrime che è meno di un terzo (17%) rispetto a quella rilevata a livello internazionale (53%).

Questo porta gli esperti a supporre che la maggior parte di questo tipo di attacchi non sia di dominio pubblico, anche alla luce dei risultati dell’analisi realizzata da Fastweb, che per la prima volta ha messo a disposizione i dati relativi agli attacchi (di qualsiasi dimensione ed impatto) rilevati dal loro Security Operations Center, che ha acconsentito a condividere con Clusit una dimensione statistica del fenomeno.

In base a quanto rilevato da Fastweb la maggior parte delle minacce (81%) arriva tramite software malevoli utilizzati principalmente per due tipologie di attività: crimine e spionaggio industriale, mentre gli attacchi DDoS crescono in maniera esponenziale rispetto agli scorsi anni e costituiscono il 14% degli eventi noti. Il 60% degli attacchi rilevati è dovuto ad azioni di cybercrime ed il 24% ad azioni di spionaggio industriale volto a sottrarre informazioni.

Le azioni dimostrative, portate avanti tramite attacchi informatici (Hacktivism), costituiscono solamente il 16%. Pur essendo quasi impossibile riuscire a capire quale sia l’origine esatta di un attacco, è stato analizzato il dato che più gli si avvicina, cioè la localizzazione dei server utilizzati come centri di controllo (Command and Control). I risultati confermano che la maggior parte di questi attacchi (50%) ha come origine l’Asia. L’Europa costituisce la seconda origine (30%) mentre Stati Uniti e Medio Oriente sono rispettivamente al terzo e quarto posto (10% ognuno).

cyber danni

-

pessimo

-

scarso

-

medio

-

buono

-

ottimo